Tor i VPN

Czy warto używać VPN z przeglądarką Tor?

Tak! Używanie Tor wraz z VPN zapewnia maksymalne bezpieczeństwo.

Czy należy używać VPN, aby połączyć się z Tor, czy może należy użyć Tor, aby połączyć się z VPN?

Najpierw połącz się z VPN, a następnie z Tor. Czytaj dalej, aby dowiedzieć się dlaczego.

Połącz się z VPN, a następnie z Tor (Onion over VPN)

Łącząc się najpierw z VPN, a następnie z siecią Tor (znaną również jako Tor over VPN lub Onion over VPN), uzyskasz pełną ochronę prywatności sieci Tor oraz dodatkową ochronę, która uniemożliwi każdemu węzłowi Tor zobaczenie Twojego domowego adresu IP. Nie musisz wtedy też martwić się o oznaczenie przez sieć domową za używanie sieci Tor, ponieważ jedyne, co Twoja sieć zobaczy, to zaszyfrowany ruch do Twojego serwera VPN.

Kolejną zaletą Tor nad VPN jest to, że Twoja usługa VPN nie będzie wiedziała, co robisz wewnątrz sieci Tor. A jeśli w przeglądarce Tor pojawi się błąd (co się już zdarzało), połączenie się najpierw z VPN zapewni dodatkową warstwę bezpieczeństwa między tym błędem a Tobą.

Konfiguracja jest prosta: wystarczy, że połączysz się z ulubionym serwerem VPN, a następnie uruchomisz przeglądarkę Tor.

Tor czy VPN?

Zarówno sieć Tor, jak i VPN, to narzędzia zapewniające prywatność, jednak działają w inny sposób.

Czym jest Tor?

Tor to otwarta sieć, do której każdy może dołączyć i z której każdy może korzystać za darmo. Przekierowywanie danych przez sieć zapewnia ich anonimowość, jednak odbywa się to powoli i niewydajnie. Sieć nie gromadzi żadnych danych użytkownika, chociaż złośliwy węzeł Tor może przechowywać niektóre zapisy. Nie potrzebujesz zaufanej sieci, ale musisz wziąć pod uwagę to, że niektóre jej części mogą podlegać inwigilacji.

Co to jest VPN?

Klient VPN z kolei przekierowuje wszystkie dane przez swoją sieć, nawet dane wysyłane między użytkownikami (w ramach udostępniania plików). Szyfruje dane, aby strony trzecie nie mogły ich zauważyć, ale ze względu na to, że wszystko przechodzi przez serwery VPN, użytkownik musi mieć pewność, że sam VPN nie przechowuje żadnych dzienników aktywności. Wśród nielicznych danych użytkownika, jakie VPN musi rzeczywiście gromadzić, znajdują się dane płatnicze.

Dlaczego najpierw VPN, a dopiero później Tor?

Tworzenie tunelu przez sieć Tor i podłączanie się z niego do swojej usługi VPN („VPN over Tor”) jest trudniejsze w konfiguracji.

ExpressVPN nie oferuje tej metody, ponieważ nie zwiększa ona anonimowości. Chociaż ta konfiguracja uniemożliwia węzłowi końcowemu zobaczenie Twojego ruchu, to z kolei Twoja usługa VPN ponownie może zobaczyć Twój ruch.

Teoretycznie VPN, który nie przechowuje rejestrów aktywności i połączeń, to zaufane rozwiązanie do obsługi tego typu informacji, ale przywraca nieco pewności wobec innych niewzbudzających zaufania konfiguracji, nie oferując Ci jakichkolwiek korzyści płynących z anonimowości, a jedynie niskie prędkości sieci Tor.

Jak działa Tor bez VPN?

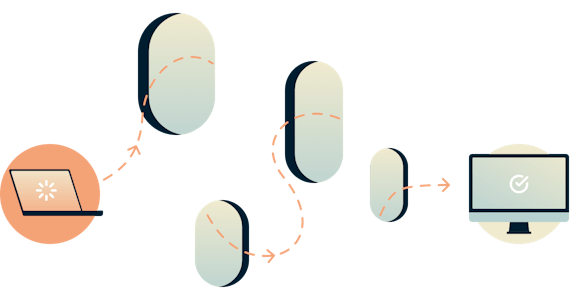

Tor działa jak warstwowa seria serwerów proxy, które kierują Twój ruch w zygzak wokół Internetu, zanim dotrze on do celu (warstwy te stanowią podstawę nazwy, która oznacza The Onion Router).

Istnieją co najmniej trzy węzły, przez które wędrują Twoje dane:

Węzeł wejściowy, który nieuchronnie zna Twój adres IP

Węzeł pośredniczący (lub przekaźnikowy), który uniemożliwia węzłowi wyjściowemu dowiedzenie się, który węzeł wejściowy został użyty i sprawia, że bardzo trudno jest skorelować te informacje

Węzeł wyjściowy, który wie, z jaką stroną się łączysz, ale nie wie, kim jesteś

Te trzy węzły oddzielają Twój adres IP od miejsca docelowego i umożliwiają dwóm stronom komunikację bez żadnej ze stron, ani żadnego pośrednika, który wiedziałby, kto znajduj się na drugim końcu.

Dostęp do sieci Tor jest zazwyczaj możliwy za pośrednictwem przeglądarki Tor, która wywodzi się z przeglądarki Firefox. Przeglądarka Tor jest zoptymalizowana pod kątem bezpieczeństwa i prywatności, w przeciwieństwie do większości innych przeglądarek internetowych, które są zoptymalizowane pod kątem szybkości i nie bronią przed takimi atakami, jak fingerprinting przeglądarki.

Chociaż Tor jest złotym standardem anonimizacji ruchu internetowego, system ten jest też powolny i nieefektywny. Przeglądarka Tor domyślnie chroni tylko dane przeglądania, a nie inne aplikacje działające z boku, które muszą być skonfigurowane oddzielnie. Bezpieczniejszą opcją jest TAILS, czyli cały system operacyjny, który pozwala na kierowanie wszystkich danych, ze wszelkich programów, przez sieć Tor.

Czy korzystanie z przeglądarki Tor jest nielegalne?

Korzystanie z sieci Tor jest całkowicie legalne. Jest to ważne narzędzie dla dysydentów i informatorów do potajemnej komunikacji. Niektóre osoby używają jej, aby uzyskać dostęp do stron internetowych cenzurowanych w ich kraju, w tym tak popularnych, jak Facebook. Ponieważ jednak wiele nielegalnych działań odbywa się za pośrednictwem sieci Tor, samo podłączenie się do niej może wzbudzić podejrzenia organów ścigania lub dostawcy usług internetowych.

VPN + Tor = najlepsza ochrona

Przeglądarka Tor to niesamowite narzędzie z zakresu prywatności. Obecnie nie ma sobie równych, jeśli chodzi o anonimowość w Internecie. Możliwe, że jest jedynym rozwiązaniem, które potrafi powstrzymać inwigilację bogatego i wyrafinowanego przeciwnika.

Używanie Tor over VPN tylko zwiększa Twoją prywatność. Połącz się z VPN, a następnie otwórz przeglądarkę Tor, aby uzyskać dostęp do sieci Tor bez umożliwiania Twojemu dostawcy usług internetowych zidentyfikowania Cię jako użytkownika Tor.

Nie masz VPN dla Tor?

Wypróbuj ExpressVPN bez ryzyka.

Jeśli z jakiegokolwiek powodu ExpressVPN nie spełni Twoich oczekiwań, możesz otrzymać pełny zwrot pieniędzy w ciągu 30 dni od złożenia zamówienia.